웹 서비스를 개발하다 보면 사용자 데이터를 어떻게 안전하게 다룰지 진지하게 고민하게 됩니다. 단순히 기능을 구현하는 것을 넘어, 개인정보 보호는 이제 법적 의무이자 사용자 신뢰의 핵심이 되었거든요. 특히 EU의 GDPR(General Data Protection Regulation)이 전 세계 서비스에 영향을 미치면서, 개발자라면 암호화부터 데이터 최소화까지 개인정보 보호 구현 전반을 반드시 숙지해야 합니다.

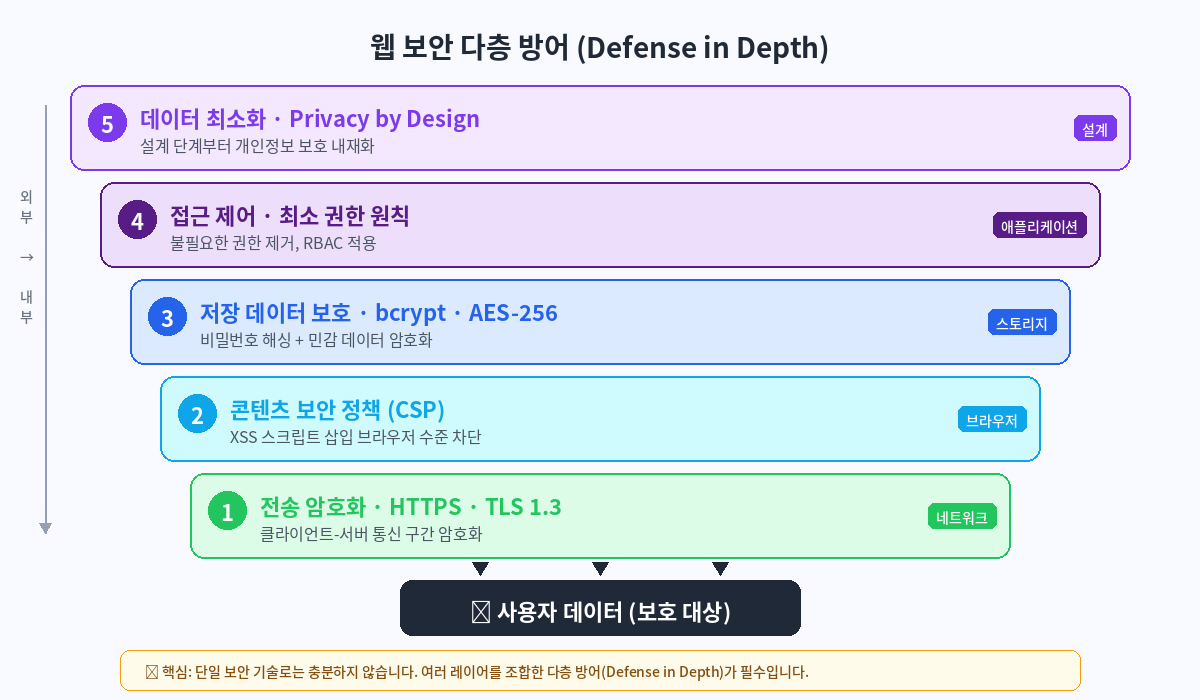

이 글에서는 웹 개발 현장에서 바로 적용할 수 있는 개인정보 보호 구현 방법을 단계별로 살펴보겠습니다. 통신 암호화, 저장 데이터 보호, 콘텐츠 보안 정책, 그리고 설계 단계부터 개인정보를 고려하는 Privacy by Design까지 함께 알아보시죠.

개인정보 보호의 법적 기반 – GDPR과 규제 이해

개인정보 보호 구현을 시작하기 전에 왜 이것이 필요한지 법적 맥락을 이해하는 것이 중요합니다. GDPR(General Data Protection Regulation)은 EU 규정 2016/679로, EU 역내 사용자 데이터를 처리하는 모든 서비스에 적용되는 구속력 있는 법령입니다. 한국에 서버를 두고 있어도 EU 사용자를 대상으로 서비스한다면 적용 대상이 될 수 있는 셈이죠.

GDPR의 핵심 처리 원칙은 제5조(Article 5)에 명시되어 있습니다. 개인정보 처리는 반드시 적법성(Lawfulness), 공정성(Fairness), 투명성(Transparency)의 원칙에 따라야 하며, 수집 목적의 제한 및 처리 데이터의 최소화 등을 규정하고 있습니다.

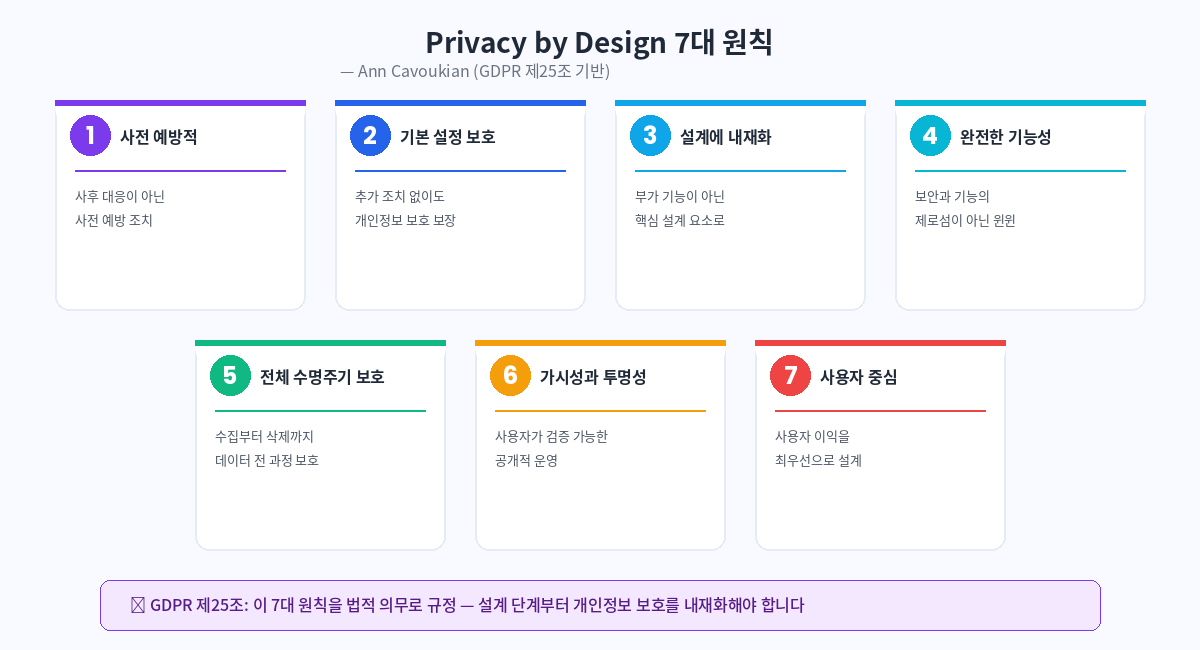

특히 개발자에게 직접적으로 연관되는 조항이 제25조(Article 25)입니다. 이 조항은 '설계 및 기본 설정에 의한 데이터 보호(Data protection by design and by default)'를 법적 요건으로 규정합니다. 즉, 개인정보 보호는 서비스 오픈 후 덧붙이는 옵션이 아니라 설계 단계부터 내재화해야 하는 법적 의무입니다.

GDPR 외에도 미국 캘리포니아의 CCPA(California Consumer Privacy Act), 한국의 개인정보보호법 및 KISA(한국인터넷진흥원)의 보안 가이드라인 등 각국의 개인정보보호 법령이 지속적으로 강화되는 추세입니다. 글로벌 사용자를 대상으로 서비스를 개발한다면 이러한 규제들을 반드시 사전에 검토하시기 바랍니다.

통신 암호화 – HTTPS와 TLS 1.3

웹 개발에서 개인정보 보호의 첫 번째 관문은 전송 중 데이터(data in transit) 암호화입니다. HTTPS는 클라이언트와 서버 간 모든 통신을 SSL 또는 TLS를 사용하여 암호화합니다(MDN Web Docs 기준). 로그인 정보, 결제 데이터, 사용자 입력값 등 민감한 정보가 네트워크를 통해 평문으로 전달되지 않도록 보호하는 기본 중의 기본입니다.

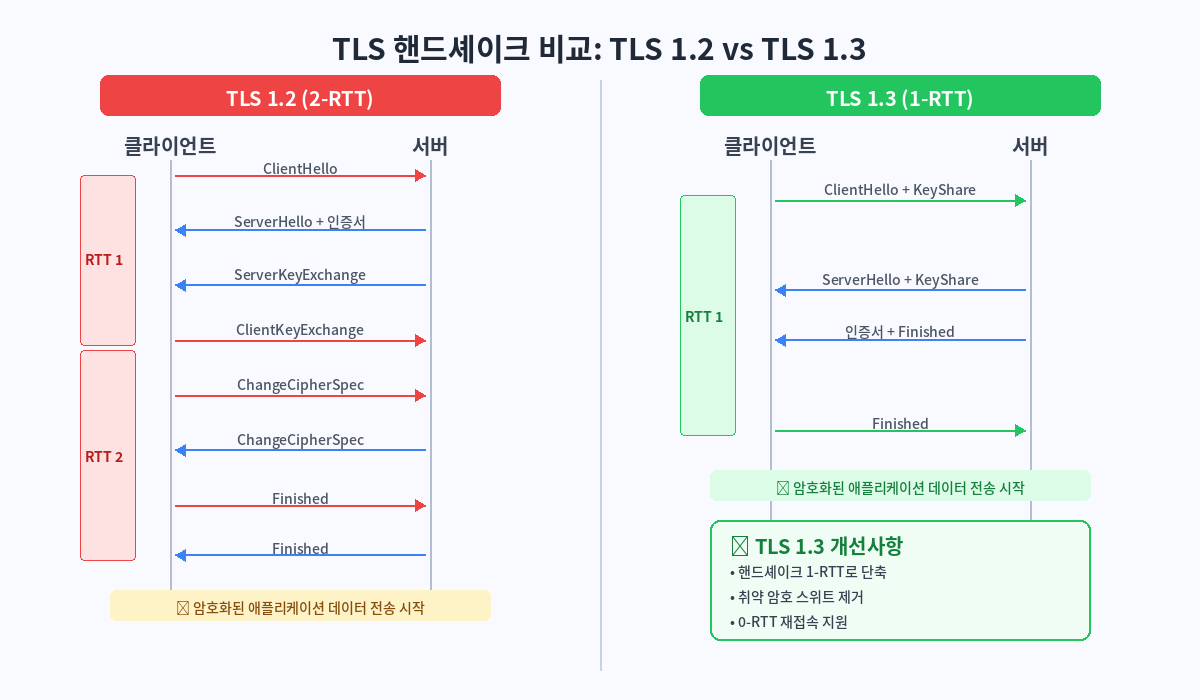

현재 TLS의 최신 표준은 TLS 1.3입니다. TLS 1.3은 2018년 IETF에 의해 RFC 8446으로 표준화되었으며, 기존 RFC 5246(TLS 1.2)을 폐기(Obsoletes)한 현행 최신 표준입니다. TLS 1.3은 이전 버전 대비 핸드셰이크 과정을 간소화하고, 보안상 취약한 레거시 암호화 알고리즘을 제거하여 보안성을 높였습니다.

서버를 구성할 때는 TLS 1.0, TLS 1.1 등 구버전 프로토콜을 비활성화하고, 가급적 TLS 1.3을 우선 지원하되 하위 호환성이 필요한 경우 TLS 1.2까지만 허용하는 방식을 권장합니다.

HSTS(HTTP Strict Transport Security) 적용

HSTS(HTTP Strict Transport Security)는 브라우저가 해당 도메인에 대해 반드시 HTTPS로만 접속하도록 강제하는 보안 메커니즘입니다. 사용자가 실수로 http://로 접근하더라도 브라우저가 자동으로 HTTPS로 전환하여 중간자 공격(MITM) 위험을 줄이는 데 도움이 됩니다.

# Nginx 예시

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains; preload" always;저장 데이터 보호 – 비밀번호 해싱과 암호화

전송 구간 보호만큼 중요한 것이 저장 데이터(data at rest) 보호입니다. 데이터베이스가 외부에 노출되더라도 민감 정보를 보호할 수 있어야 합니다.

비밀번호 해싱 알고리즘 선택

비밀번호는 절대 평문으로 저장해서는 안 됩니다. 비밀번호 해싱에는 의도적으로 연산 비용이 높게 설계된 알고리즘을 사용해야 합니다. 대표적인 옵션으로는 bcrypt, Argon2, PBKDF2가 있습니다. 이 중 Argon2는 2015년 Password Hashing Competition(PHC) 우승 알고리즘으로, 메모리 기반 공격 저항성이 뛰어납니다. bcrypt는 OWASP에서 최소 cost factor 10 이상을 권장하고 있습니다. 각 프로젝트의 보안 요건에 맞게 선택하시면 됩니다.

// Node.js 예시 – bcrypt

const bcrypt = require('bcrypt');

const saltRounds = 12;

// 비밀번호 해싱

const hashedPassword = await bcrypt.hash(plainPassword, saltRounds);

// 비밀번호 검증

const isMatch = await bcrypt.compare(inputPassword, hashedPassword);

console.log(isMatch); // true or false민감 데이터 암호화 (AES-256-GCM)

비밀번호 외에도 주민등록번호, 카드번호 등 민감한 데이터는 데이터베이스에 암호화하여 저장하는 것이 중요합니다. AES-256-GCM은 기밀성(Confidentiality)과 무결성(Integrity)을 동시에 보장하는 인증된 암호화(Authenticated Encryption) 방식으로, 저장 데이터 보호에 활용되는 알고리즘 중 하나입니다. 암호화 키는 반드시 애플리케이션 코드와 분리하여 안전한 환경(키 관리 시스템 등)에서 관리해야 합니다.

// Node.js AES-256-GCM 예시

const crypto = require('crypto');

function encrypt(text, key) {

const iv = crypto.randomBytes(12); // 96-bit IV

const cipher = crypto.createCipheriv('aes-256-gcm', key, iv);

const encrypted = Buffer.concat([cipher.update(text, 'utf8'), cipher.final()]);

const authTag = cipher.getAuthTag();

return { iv: iv.toString('hex'), data: encrypted.toString('hex'), authTag: authTag.toString('hex') };

}콘텐츠 보안 정책(CSP)으로 XSS 방어

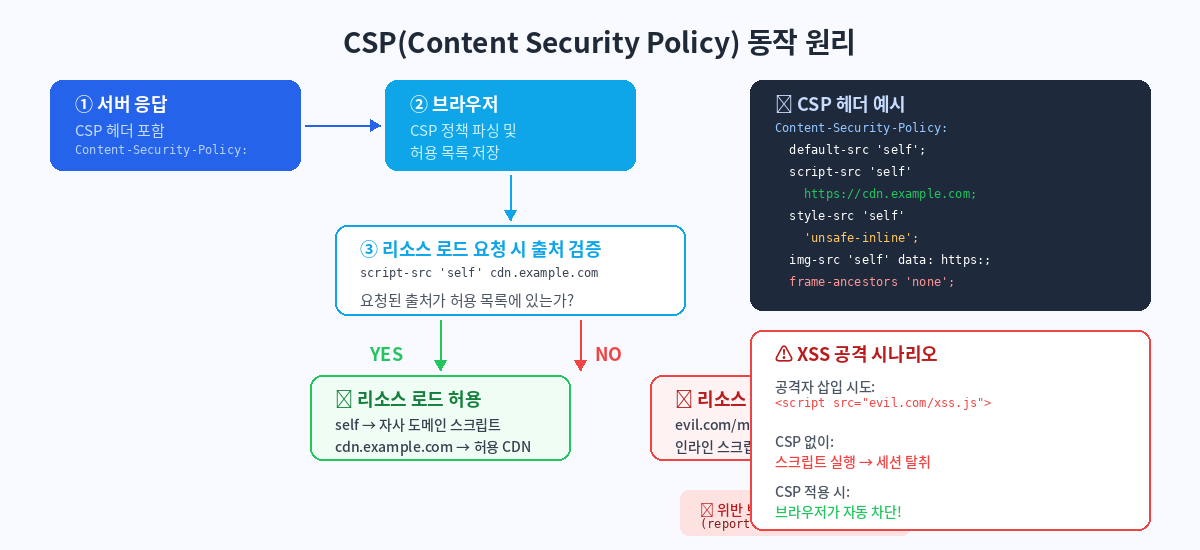

CSP(Content Security Policy)는 XSS(Cross-Site Scripting) 공격을 방지하거나 완화하는 강력한 브라우저 보안 기능입니다(MDN Web Docs 기준). XSS 공격은 공격자가 악성 스크립트를 삽입해 사용자의 세션 토큰이나 개인정보를 탈취하는 방식으로 이루어집니다. CSP는 이를 브라우저 수준에서 차단하는 역할을 합니다.

CSP는 Content-Security-Policy HTTP 응답 헤더로 구현되며, 웹사이트 관리자가 브라우저(사용자 에이전트)가 로드할 수 있는 리소스의 출처를 제어할 수 있게 합니다. 허용되지 않은 도메인의 스크립트 실행을 원천 차단하는 것이 가능한 편입니다.

# Nginx CSP 헤더 설정 예시

add_header Content-Security-Policy "

default-src 'self';

script-src 'self' https://trusted-cdn.example.com;

style-src 'self' 'unsafe-inline';

img-src 'self' data: https:;

font-src 'self';

connect-src 'self';

frame-ancestors 'none';

" always;CSP 설정 시에는 default-src 'self'를 기본으로 하여 자신의 도메인에서만 리소스를 로드하고, 신뢰할 수 있는 외부 출처만 명시적으로 허용하는 화이트리스트 방식을 권장합니다. unsafe-inline이나 unsafe-eval은 가능한 한 사용하지 않는 것이 좋습니다.

CSP를 실서비스에 바로 적용하기 전에 Content-Security-Policy-Report-Only 헤더를 사용하면 실제 차단 없이 정책 위반 사항만 보고받을 수 있어 안전하게 검증하기 매우 유용합니다.

데이터 최소화와 Privacy by Design

Privacy by Design은 서비스 기획 및 설계 단계부터 개인정보 보호를 내재화하는 접근 방식입니다. 앞서 살펴본 GDPR 제25조가 이를 법적 의무로 규정하고 있으며, 단순한 법 준수를 넘어 사용자 신뢰를 구축하는 경쟁력이기도 합니다.

데이터 최소화(Data Minimization) 원칙 실천

GDPR 제5조가 규정하는 핵심 원칙 중 하나는 수집되는 개인정보가 처리 목적에 비추어 적절하고, 관련성이 있으며, 필요한 범위로 한정되어야 한다는 최소화 원칙입니다. 실제 개발에서 이를 적용하는 방법은 다음과 같습니다.

- 회원가입 폼에서 서비스 제공에 꼭 필요한 정보만 수집합니다. 불필요한 필드는 처음부터 만들지 않는 것이 최선입니다.

- 로그 데이터에 이메일, IP 등 개인 식별 정보가 과도하게 포함되지 않도록 마스킹 처리합니다.

- 데이터 보존 기간을 명확히 정하고, 기간이 지난 데이터는 자동 삭제 정책을 적용합니다.

- API 응답에서 불필요한 사용자 필드가 노출되지 않도록 직렬화(Serialization) 단계에서 필터링합니다.

접근 제어와 최소 권한 원칙

데이터베이스 계정, API 키, 서비스 계정 등 모든 시스템 주체에 최소 권한(Principle of Least Privilege)을 부여하는 것도 Privacy by Design의 핵심 요소입니다. 읽기만 필요한 계정에 쓰기 권한까지 부여하지 않는 것이죠. OWASP Top 10에서도 접근 제어 취약점(Broken Access Control)을 주요 위협으로 다루고 있는 만큼, 권한 설계에 충분한 주의를 기울여야 합니다.

- 기본적으로 모든 접근을 거부(deny by default)하고, 필요한 권한만 명시적으로 허용

- 서버 측에서 접근 제어를 검증하고, 클라이언트 측 검증에만 의존하지 않기

- JWT 토큰 만료 시간을 짧게 설정하고, 리프레시 토큰 탈취 시나리오 대비

- CORS 정책을 최소한으로 설정하여 불필요한 도메인 간 요청 차단

쿠키와 세션 보안 속성

사용자 세션을 관리할 때는 쿠키 보안 속성을 올바르게 설정하는 것이 중요합니다. 아래 예시는 보안을 고려한 쿠키 설정입니다.

Set-Cookie: sessionId=abc123;

HttpOnly; /* JavaScript에서 쿠키 접근 차단 → XSS 세션 탈취 방어 */

Secure; /* HTTPS 연결에서만 전송 */

SameSite=Strict; /* 동일 사이트 요청에서만 쿠키 전송 */

Path=/;

Max-Age=3600HttpOnly 속성은 JavaScript에서 쿠키에 접근하지 못하도록 하여 XSS 공격을 통한 세션 탈취를 방어하는 데 도움이 됩니다. Secure 속성은 쿠키가 HTTPS 연결에서만 전송되도록 보장합니다.

자주 묻는 질문(FAQ)

마무리 – 개인정보 보호는 설계의 출발점입니다

지금까지 웹 개발에서 개인정보 보호를 구현하는 핵심 방법들을 살펴보았습니다. HTTPS와 TLS 1.3으로 전송 구간을 암호화하고, bcrypt나 Argon2로 비밀번호를 안전하게 저장하며, CSP로 XSS 공격을 방어하고, GDPR 제25조가 규정하는 Privacy by Design과 데이터 최소화를 설계 단계부터 적용하는 것이 현대 웹 개발의 기본 소양이 되었습니다.

보안은 한 번 구축하면 끝나는 것이 아닙니다. OWASP Top 10, MDN Web Docs, RFC 문서 등 공신력 있는 자료를 꾸준히 참고하면서 지식을 업데이트하시기를 권장합니다. 사용자의 신뢰를 지키는 것이 결국 서비스의 장기적인 경쟁력이 된다는 사실을 잊지 마시기 바랍니다.

- MDN Web Docs – HTTPS

- MDN Web Docs – Content Security Policy (CSP)

- MDN Web Docs – Content-Security-Policy 헤더

- RFC 8446 – The Transport Layer Security (TLS) Protocol Version 1.3 (IETF)

- GDPR Article 5 – Principles for processing personal data

- GDPR Article 25 – Data protection by design and by default

- EUR-Lex – EU Regulation 2016/679 (GDPR 원문)

- OWASP Top 10 – 웹 애플리케이션 보안 위협

'보안·프라이버시' 카테고리의 다른 글

| 프롬프트 인젝션 대비 AI 에이전트 Credential 탈취 방지와 감사 로그 설계 (0) | 2026.03.22 |

|---|---|

| 개발자 개인정보 보호 완벽 가이드 2026 - GDPR부터 개발 (0) | 2026.02.28 |